Your cart is currently empty!

Tag: cybersec

En un mundo cada vez más digitalizado, la seguridad cibernética se ha convertido en una preocupación creciente para las empresas y las personas. Los ataques de ransomware se han convertido en una amenaza cada vez más frecuente y costosa, lo que genera una creciente demanda de expertos en ciberseguridad. Si está buscando una carrera emocionante…

Es común encontrarse este concepto al trabajar con máquinas virtuales, no es un tema con el que hay que tener miedo ya que es un concepto fácil de comprender, y su funcionamiento es esencial para la operación de estas máquinas. Un hipervisor es un tipo de software que permite que varios sistemas operativos compartan un…

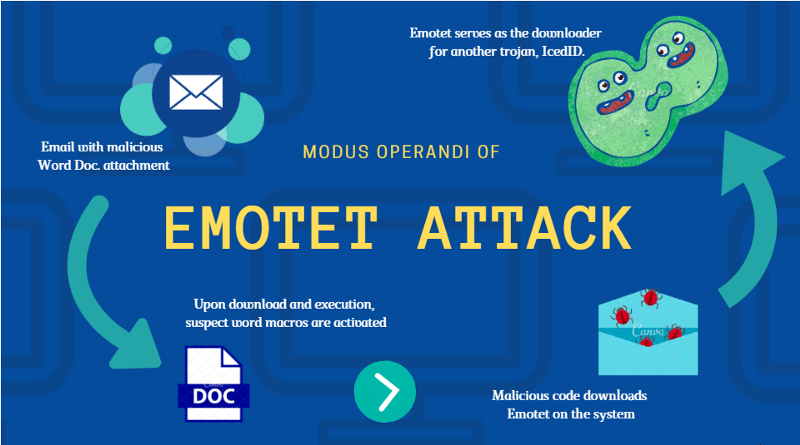

Emotet es uno de los malware más extendidos en la industria tecnológica. Un desarrollo que nació como troyano bancario y que ha evolucionado en múltiples formatos y ataques. Ahora llega en otra variante, a modo de un mensaje de la suite Microsoft Office que indica que una de sus aplicaciones principales, Microsoft Word, debe actualizarse para agregar «nuevas…

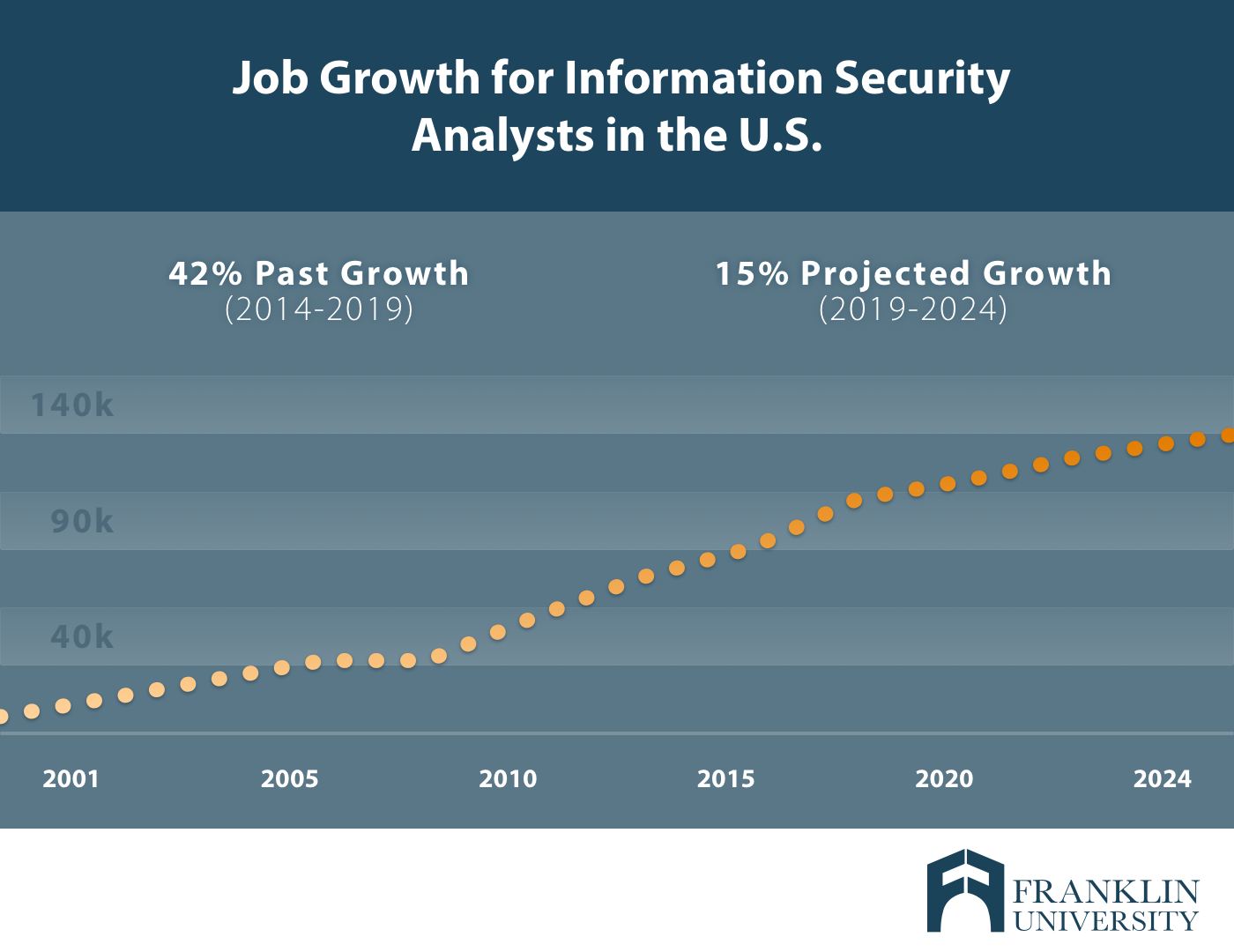

Hay una gran oportunidad en US para miles y miles de personas interesadas en una carrera en ciberseguridad. Hay alrededor de 465,000 puestos vacantes en ciberseguridad en todo el país a partir de mayo de 2021, según Cyber Seek – una base de datos de seguimiento de empleos tecnológicos del Departamento de Comercio de los Estados Unidos…

Descubierto un error 0-day sin parchear y explotado activamente que afecta al kernel del sistema operativo de Microsoft y permitiría escalar privilegios en los equipos comprometidos. Mateusz Jurczyk y Sergei Glazunov del equipo Project Zero de Google han descubierto una vulnerabilidad en el kernel de Windows que estaría siendo explotada activamente en estos momentos. El fallo…

Alien Vault es una herramienta de gestión de eventos y seguridad informática de código abierto para la detección de hilos en tiempo real. Acorde a especialistas en hacking ético del Instituto Internacional de Seguridad Cibernética, Alien Vault se usa en cientos de organizaciones para monitorear sitios web, bases de datos, centros de datos, servidores, escritorios, aplicaciones y otros dispositivos…

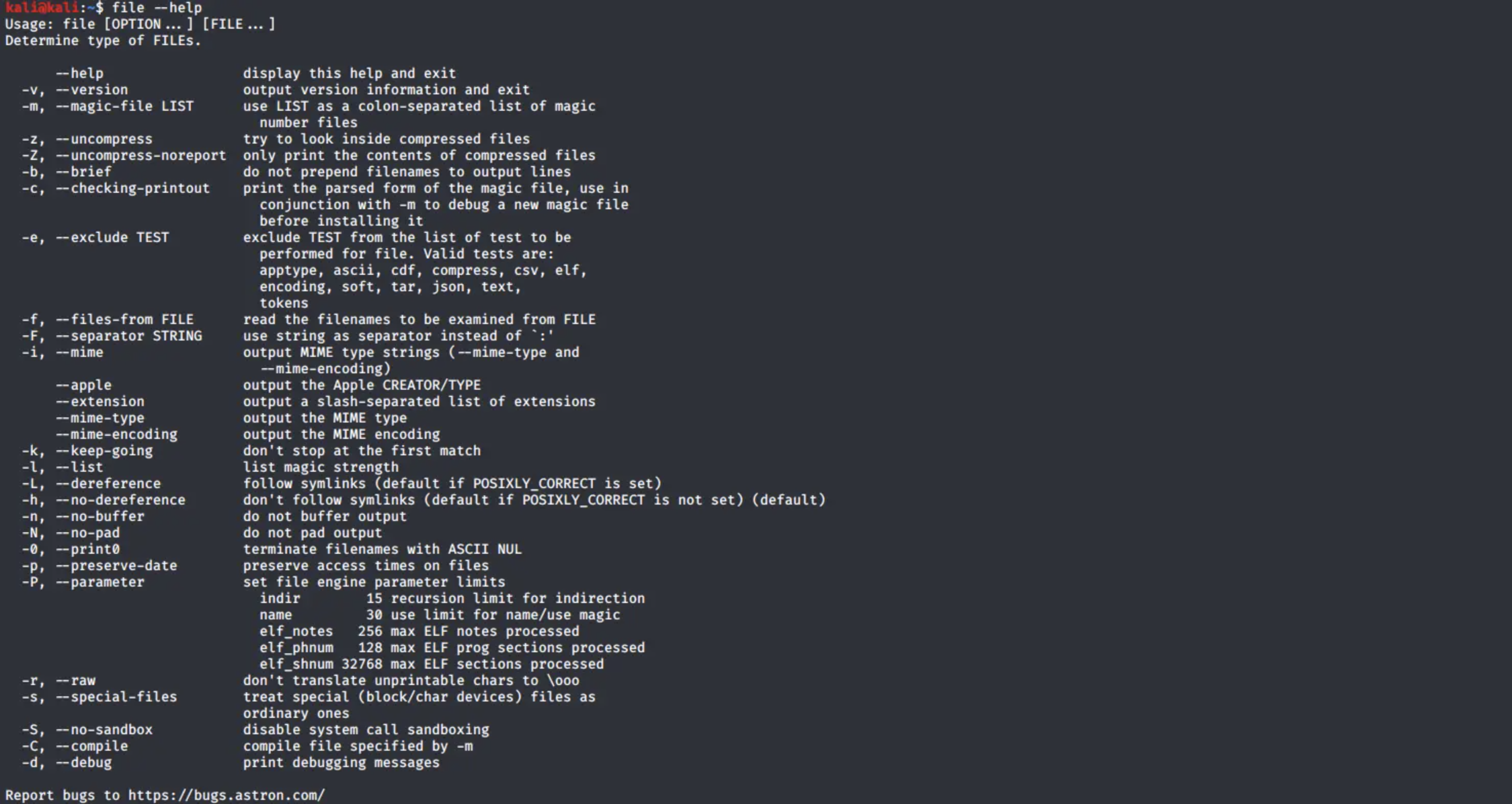

¿Alguna vez pensó por qué los programas tienen diferentes archivos de configuración para Windows, Mac y Linux? Para darle una idea, le contaré los diferentes tipos de formatos en los que viene un ejecutable. No entraré en detalles, pero la próxima vez que use el comando file, sabrá exactamente lo que estará mirando. Aquí está…

El Amazon Prime Day anual de Amazon.com Inc. está atrayendo el interés de los delincuentes informáticos que intentan comprometer a los compradores. El evento anual, que se vio retrasado a principios de año debido a COVID-19, está siendo usado para atacar activamente con correos electrónicos y mensajes de texto SMS que ofrecen ofertas falsas en…

El profesor universitario chino ha sido condenado a 18 meses de cárcel por robar la propiedad intelectual de dos empresas estadounidenses, hace varios años. Hao Zhang fue acusado en 2015 junto con otros cinco ciudadanos chinos de espionaje económico y robo de secretos comerciales. Aunque los cinco siguen en libertad, probablemente en China, Zhang cometió…

Esta segunda parte del análisis forense de correo electrónico está dedicada a identificar falsificación en el encabezado del correo electrónico y a detallar información útil del cuerpo del correo electrónico. El alcance se limita al correo electrónico recibido de fuentes externas, que los servidores de correo no descartan. Lo que significa que los correos electrónicos…