Your cart is currently empty!

Tag: cobra

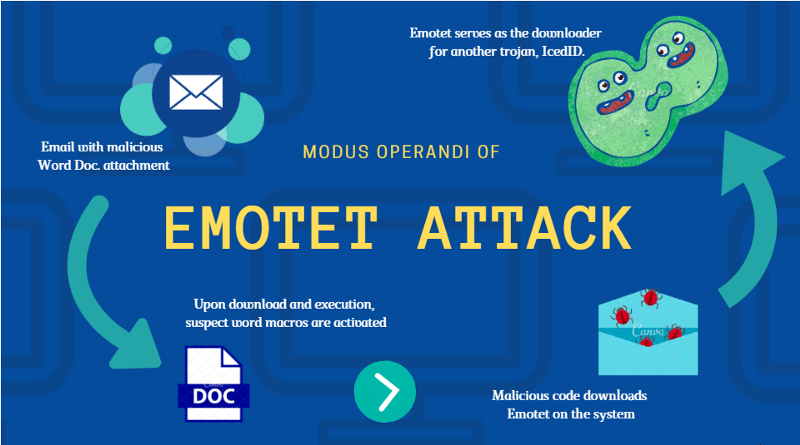

Emotet es uno de los malware más extendidos en la industria tecnológica. Un desarrollo que nació como troyano bancario y que ha evolucionado en múltiples formatos y ataques. Ahora llega en otra variante, a modo de un mensaje de la suite Microsoft Office que indica que una de sus aplicaciones principales, Microsoft Word, debe actualizarse para agregar «nuevas…

Hace 11 años se utilizó Bitcoin (BTC) para comprar las dos pizzas más caras del mundo, se cambiaron 10 mil BTC para comprar dos pizzas de un valor de 41 dólares. Hoy 10,000 BTC son más de 360 millones de dólares americanos. Algo que comenzó como una broma o simple experimento se convirtió en un…

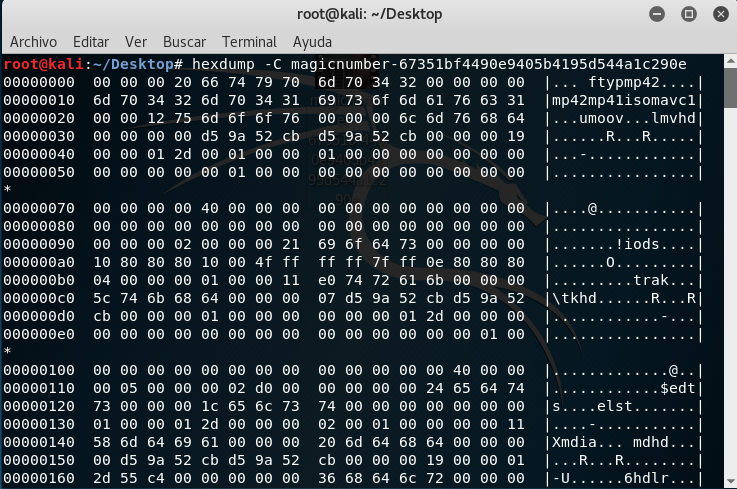

Los números mágicos son los primeros bits de un archivo que identifican de forma única el tipo de archivo. Esto facilita la programación porque no es necesario buscar estructuras de archivos complicadas para identificar el tipo de archivo. Por ejemplo, un archivo jpeg comienza con ffd8 ffe0 0010 4a46 4946 0001 0101 0047 …… Jfif…..…

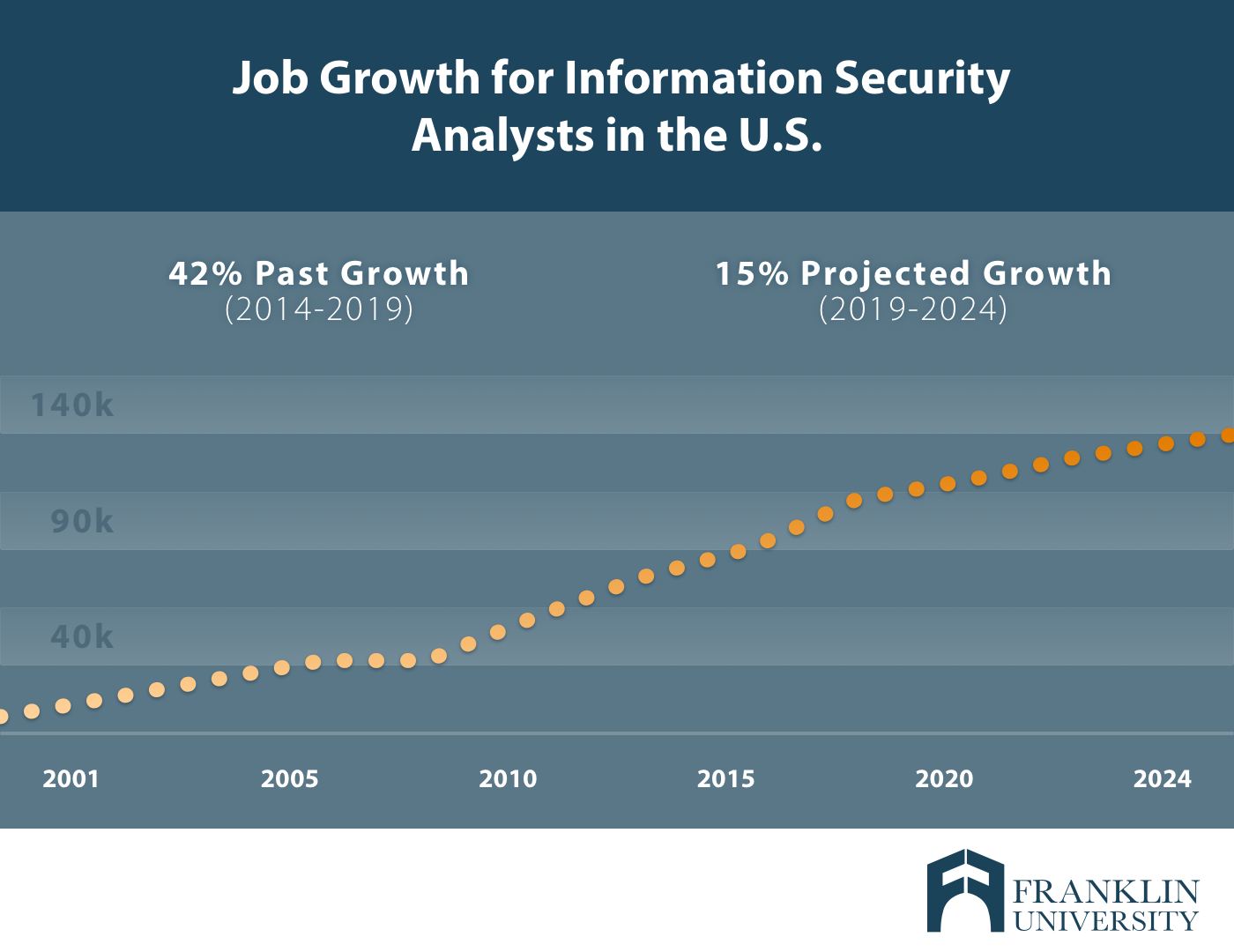

Hay una gran oportunidad en US para miles y miles de personas interesadas en una carrera en ciberseguridad. Hay alrededor de 465,000 puestos vacantes en ciberseguridad en todo el país a partir de mayo de 2021, según Cyber Seek – una base de datos de seguimiento de empleos tecnológicos del Departamento de Comercio de los Estados Unidos…

Ethereum está buscando cambiar a un modelo de proof-of-stake en cuestión de meses, ha dicho la Fundación Ethereum, y eso trae consigo algunos cambios importantes en la forma en que la criptomoneda opera fundamentalmente. Hoy en día, Ethereum utiliza proof-of-work para cambiar las transacciones y generar el nuevo Éter, que es la moneda utilizada en…

Los fanáticos de PC adoran la utilidad Afterburner de MSI, y es fácil ver por qué. El software gratuito de monitoreo de GPU se puede utilizar para todo, desde overclocking hasta comprobar la temperatura de tu tarjeta gráfica hasta capturar imágenes de juego, y más alto, pero realmente funciona con cada Nvidia GeForce y AMD…

Un grupo cibercriminal está desplegando una campaña de phishing que emplea un sitio web fraudulento para recopilar credenciales de Microsoft Office 365 creando fragmentos de código HTML almacenados de forma local y remota. Este método involucra en la integración de diversas piezas de HTML ocultas en archivos JavaScript para obtener la interfaz de inicio de sesión falsa en la que…

La red de malware más grande del mundo se extinguirá en abril después de las operaciones coordinadas de derribo y limpieza previstas de hoy. Los funcionarios encargados de hacer cumplir la ley en los Países Bajos (EUROPOL) están en el proceso de entregar una actualización de Emotet que eliminará el malware de todos los ordenadores…

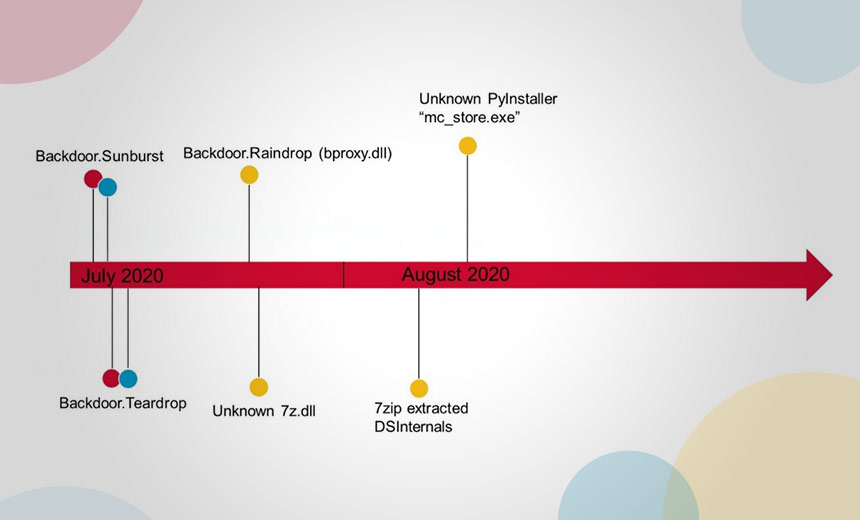

Los investigadores de ciberseguridad han descubierto una cuarta cepa de malware nueva, diseñada para propagar el malware a otros ordenadores en las redes de las víctimas, que se desplegó como parte del ataque a la cadena de suministro de SolarWinds revelado a finales del año pasado. Apodado “Raindrop” por Symantec propiedad de Broadcom, el malware se une…